逆向工程研究員納撒尼爾·蘇西(Nathaniel Suchy)發現,SignalDesktop應用程序明文儲存消息解密密鑰,將密鑰暴露于黑客攻擊之下。

信號桌面應用程序將消息解密密鑰以明文方式存儲,有可能暴露給攻擊者。該問題由逆向工程研究員納撒尼爾·蘇西(Nathaniel Suchy)發現。

該漏洞可影響Signal Desktop應用程序加密本地存儲消息進程。

Signal Desktop應用程序利用被稱為“db.sqlite”的加密SQLite數據庫儲存用戶信息。該加密數據庫的加密密鑰由該應用在安裝過程產生。

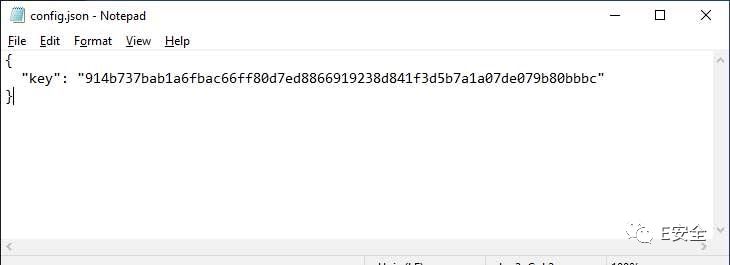

該密鑰以明文形式儲存在Windows PCs本地文件“ %AppData%\ Signal\ config.json”,以及Mac本地文件“~/ Library/ Application Support/ Signal/ config.json”中。

Signal Desktop應用程序每次訪問該數據庫都需使用該加密密鑰。

Signal Desktop密鑰

據Bleeping Computer在博客上發布的一條帖子可知:“為說明該問題,BleepingComputer安裝了SignalDesktop應用程序,并發送了一些測試消息。如上圖所示,首先,我們打開‘config.json’文件獲取加密密鑰”。

“接下來,我們利用SQLite數據庫瀏覽器程序打開位于 ‘%AppData%\ Roaming\ Signal\ sql\ db.sqlite’ 的數據庫”。

輸入密碼后,Bleeping Computer專家們便可讀取該數據庫內容。

修復該漏洞并不難,用戶只需設置一個用于加密該數據庫加密密鑰的密碼即可。

“用戶只需設置一個加密該密鑰的密碼,便可輕松緩解該漏洞”。蘇西如是告訴Bleeping Computer。

2018年8月,意大利網絡安全狂熱者萊昂納多·波波拉(LeonardoPorpora)發現,成功恢復Signal版本1.12.3中過期消息并非不可能。

-

存儲

+關注

關注

13文章

4353瀏覽量

86169 -

密鑰

+關注

關注

1文章

141瀏覽量

19851

原文標題:明文存儲的Signal Desktop 應用程序消息解密密鑰

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

請問如何才能安全地存儲加密密鑰?

caam-keygen如果密鑰是用相同的明文生成的,那么在另一臺設備上解密數據?

是否可以使用HSE的“密鑰導入”API從主機微控制器上運行的應用程序的上下文更新這些密鑰?

一種自主群組密鑰管理方案

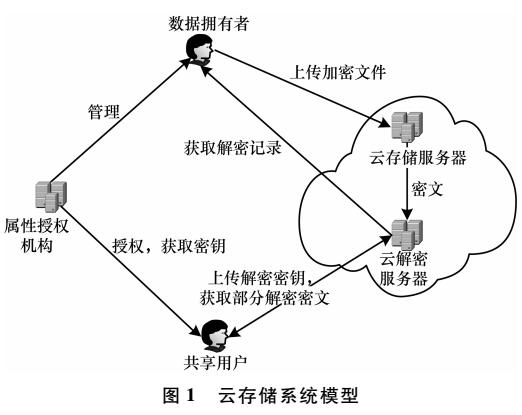

云存儲下可追蹤的外包解密屬性加密方案

明文存儲的Signal Desktop 應用程序消息解密密鑰

明文存儲的Signal Desktop 應用程序消息解密密鑰

評論