雖然攻擊手機、電腦已經成為黑客們多年以來的習慣,但隨著智能硬件的普及,許多產品跟用戶的交互深度已經遠勝手機、電腦等傳統消費電子,這個趨勢也受到了許多安全團隊和黑客們的注意。

因為絕大多數的智能硬件跟手機電腦的設計模塊大致相同,許多廠商在安全漏洞的防范方面投入甚少,所以在智能硬件橫行的當下,設備安全可以說是相當嚴峻。

“世面上所有的智能家居基本上不堪一擊”,知名安全團隊KEEN團隊CEO王琦對界面記者說,一方面,智能硬件都是由中小型廠商推出,其更多的資源會傾注在如何讓產品更快普及,而不會投入到安全方面;另一方面,如今智能硬件技術發展太快,安全技術往往會相對滯后。

黑客們對于普通智能硬件產品的不懈可以從一場比賽中看出。比如KEEN團隊主辦的世界黑客大賽GeekPwn,許多團隊為了獲得高額的獎金,并不會選擇攻破低端的智能硬件產品,而是往往研究攻破高難度的智能保險箱、智能路由器、知名公司旗下的產品等。

國內安全團隊長亭科技創始人楊坤稱,以路由器為例,這種設備基本上是每家每戶都有,所有智能設備都需要經過這款設備才能使用,如果網絡的入口被攻破了,那么家庭中的所有設備的信息都沒有保障,許多加密的信息也很容易被篡改。

按照楊坤的說法,破解智能硬件的流程跟手機電腦基本一致,兩者的芯片許多都是用ARM,WIFI、藍牙模塊都是德州儀器。在拿到一款智能硬件之后,需要通過官網固件下載,廠商的調試接口等渠道先獲得設備的軟件進行初步調研,了解設備開了哪些軟件和服務,對外暴露了哪些攻擊面,然后團隊會寫一個漏洞的應用程序,完整漏洞利用過程,然后最后獲取權限。

5月12日,世界黑客大賽GeekPwn在澳門舉行,十幾款主流路由器、智能遙控器、智能攝像頭、防黑客保險箱等智能軟硬件產品被逐一攻破。

Surface Pro 4

騰訊電腦管家網絡攻防小組成功攻破Surface Pro 4。其方法是通過利用Windows和Adobe的漏洞,騰訊電腦管家攻防小組的選手完全控制Surface。“黑客”給受害者通過網絡發送一個惡意的pdf文件,當受害者打開這個pdf文件,受害者電腦便被黑客控制,攝像頭就被黑客控制,這個攻擊利用了兩個0day漏洞,是Pwn2Own級別的挑戰,獲取系統Kernel權限。

據團隊成員鄧欣介紹,騰訊電腦管家網絡攻防小組在項目中用到的內核漏洞從WIN2000開始就有了,已經有15年歷史,通殺所有windows操作系統,該技術研究成果還曾被國外知名網絡軍火商zerodium(前身是vupen)開價8萬美元公開收購。

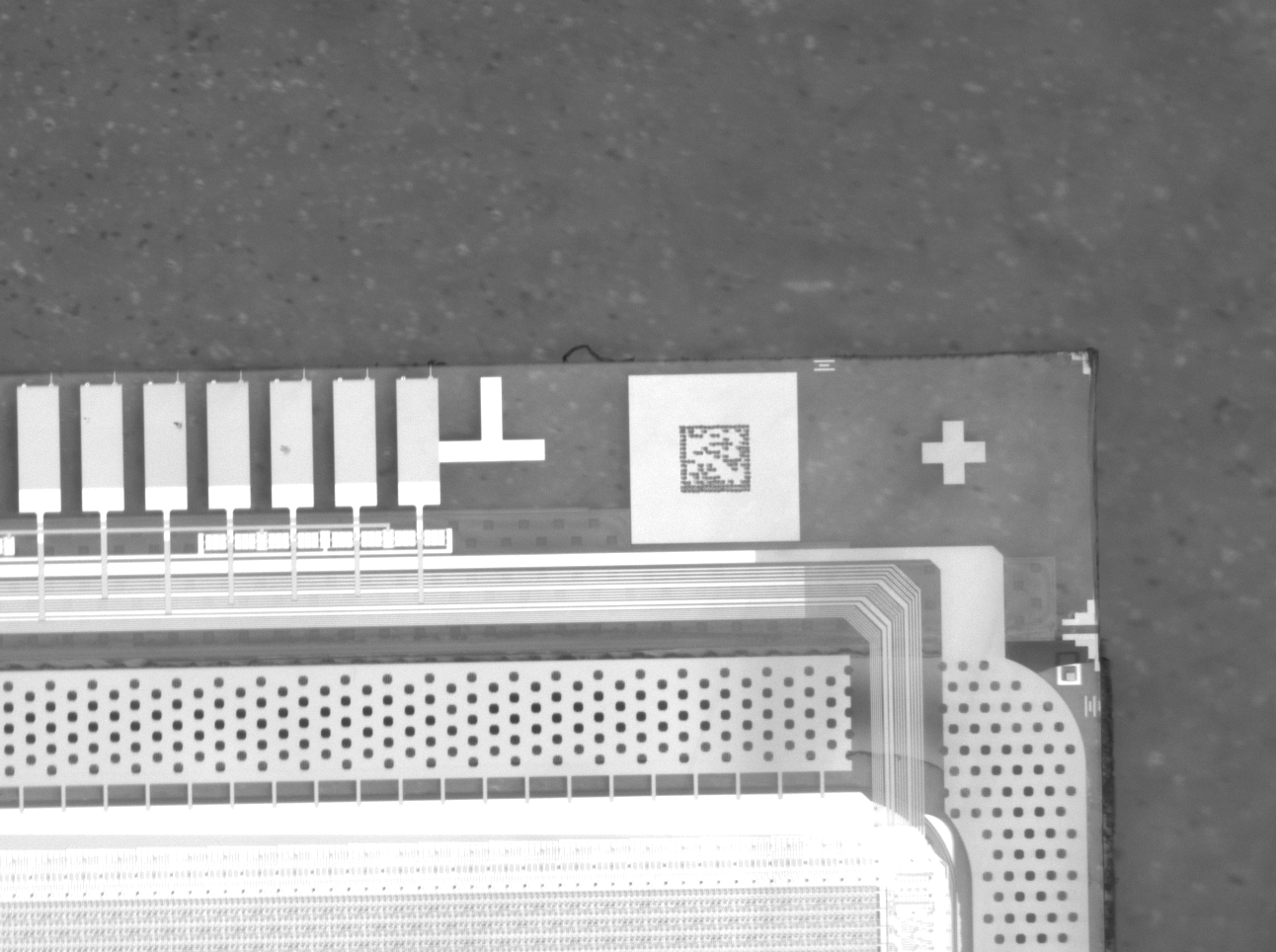

明德云智能保險箱

這款智能保險箱可以通過WIFI跟手機相連,用戶可以通過手機對保險箱實現設置密碼和解鎖等功能。

廣州凌晨網絡科技公司負責人能夠不需要將手機綁定保險箱,只需連入該保險箱所在的WIFI網絡,等待使用者正常開啟一次保險箱,既可以繞過保險箱的加密演算法、各種綁定和驗證防護機制,隨意打開保險箱。

思科、華為、小米路由器

即便是思科、華為這樣技術積累深厚的公司也難以完全防止漏洞。根據長亭科技的演示,黑客可以模擬安裝該路由器的WIFI環境,安卓手機在連接了有漏洞的路由器后,使用正規軟件市場下載應用時,正規的軟件便會被替換為植入了木馬的后門惡意程序,黑客可以遠端獲取路由器的最高許可權,即獲得root許可權的shell。

被攻擊的后果是,攻擊者可以收發查看受害者短信、控制手機的電話功能、調用手機攝像頭等。除此之外,長亭科技還發現了存在漏洞的華碩路由器服務被暴露在互聯網上,攻擊者可以在全世界任意位置對其發起遠程攻擊,受影響的路由器達數萬臺。

“暴力”劫持世界上任何地方的通訊設備

來自美國加州大學的博士生曹躍利用可被稱為“網絡基礎設施”的TCP/IP協 議棧實現漏洞進行遠程劫持的演示。在90年代互聯網發展早期,凱文·米特尼克利用當時還不完善的TCP協議實施了“任意互聯網會話劫持技術”并一舉成名, 如今,曹躍所在的團隊針對現代已經不斷完善的TCP協議,從中挖掘出如此重量級的漏洞,無疑對世界的信息安全研究都有著重大的參考意義。

曹躍在GeekPwn比賽現場展示了他的“魔術”:攻擊者獲知世界任意一地方受害者的IP地址后,即可能遠程劫持其通訊。在展示中,受害者電腦顯示屏上正在瀏覽的新聞網頁突然跳出了一個虛假的登錄頁面,按提示輸入賬號及密碼之后,相同的內容便出現在了選手曹躍的電腦上。與新聞中常見網絡犯罪手段(如木馬、釣魚、欺詐)不同的是,受害者無需犯任何錯——就會淪為攻擊者的羔羊。

TCP/IP協議的安全基石在于有40多億種可能的序列號以及6萬多種可能的端口號,兩者相組合形成的不可預測性是。但曹躍實現了一種能夠在短時間內就探測到TCP連接的端口號及序列號的技術,這意味著互聯網上幾乎所有的安卓和Linux系統,都可以在任意時間、任意位置被攻擊,被劫持通訊。

雖然許多知名的智能硬件產品都被黑客攻破,但許多廠商并不排斥被GeekPwn。因為對于廠商而言,這樣的模式既可以免費發現漏洞進行提早防范,主辦方也能負責任對待被披露的漏洞。包括騰訊安全、京東智能、小米、華為都非常關注白帽黑客人才的成長,本次GeekPwn澳門站的全場特別獎項,京東智能、小米、華為分別提供了獎金支持。

GeekPwn對于報名選手發現的安全問題披露流程為:在GeekPwn活動前兩周,GeekPwn組委會以郵件方式告知廠商其產品成為GeekPwn選手的報名項目。廠商可以報名GeekPwn活動現場了解安全問題攻破過程。針對在GeekPwn澳門站活動中提交的安全問題,GeekPwn組委會將在兩周內將安全問題細節提交給相關廠商。廠商在接收到安全問題報告后一周內,需要給予安全問題是否客觀存在的官方確認。確認過程中,GeekPwn組委會會提供技術支持。

-

黑客

+關注

關注

3文章

284瀏覽量

21927 -

騰訊

+關注

關注

7文章

1666瀏覽量

49604 -

小米

+關注

關注

70文章

14387瀏覽量

144942 -

智能硬件

+關注

關注

205文章

2352瀏覽量

107942

發布評論請先 登錄

相關推薦

兆芯CPU近期軟硬件適配動態

恩智浦電機控制軟硬件解決方案

研華產品通過統信及兆芯通用軟硬件適配互認測試

聯想發布三合一觸控芯片LFP131

嵌入式系統軟硬件基礎知識大全

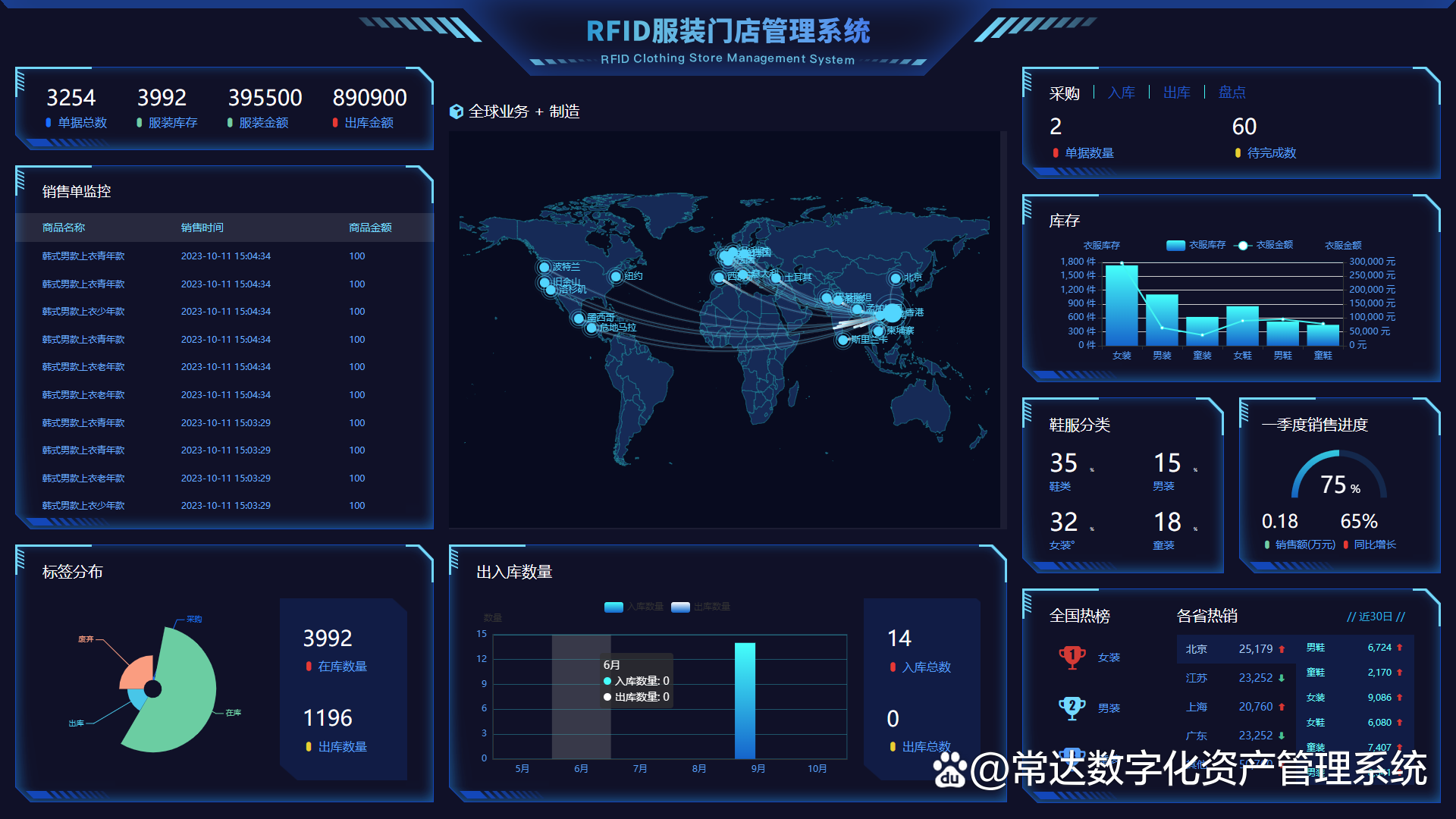

解析數字化資產管理系統:RFID技術的軟硬件集成與標簽分類應用

智能數采網關助力破解軟硬件解耦難題

這些智能軟硬件在黑客面前“一觸即破”,你有沒有中招

這些智能軟硬件在黑客面前“一觸即破”,你有沒有中招

評論