自從網絡時代開始,金融行業一直是最容易被攻擊的幾個行業之一,它占火傘云相關跟蹤攻擊嘗試的28%,僅次于游戲行業。隨著網絡犯罪的增長,金融服務業將繼續成為網絡攻擊者的重點目標。

攻擊者出于多種原因瞄準金融領域,但最重要的原因是金融行業直接和錢相關聯,因此很容易獲得巨額收入和或獲取有價值的數據。任何不安全的銀行數據、加密錢包、密碼或內部系統的漏洞都為攻擊者提供了耗盡賬戶和傳輸信息所需的契機。許多金融服務網站都需要高價值的個人信息(例如身份證號碼、信用卡或其他數據)來創建或訪問帳戶信息。除非這些數據得到妥當的保護,否則攻擊者可以輕松訪問、使用或出售這些數據。攻擊者可以勒索網站并逼迫金融公司支付賠償金,否則公司就會冒著聲譽受損的巨大風險。

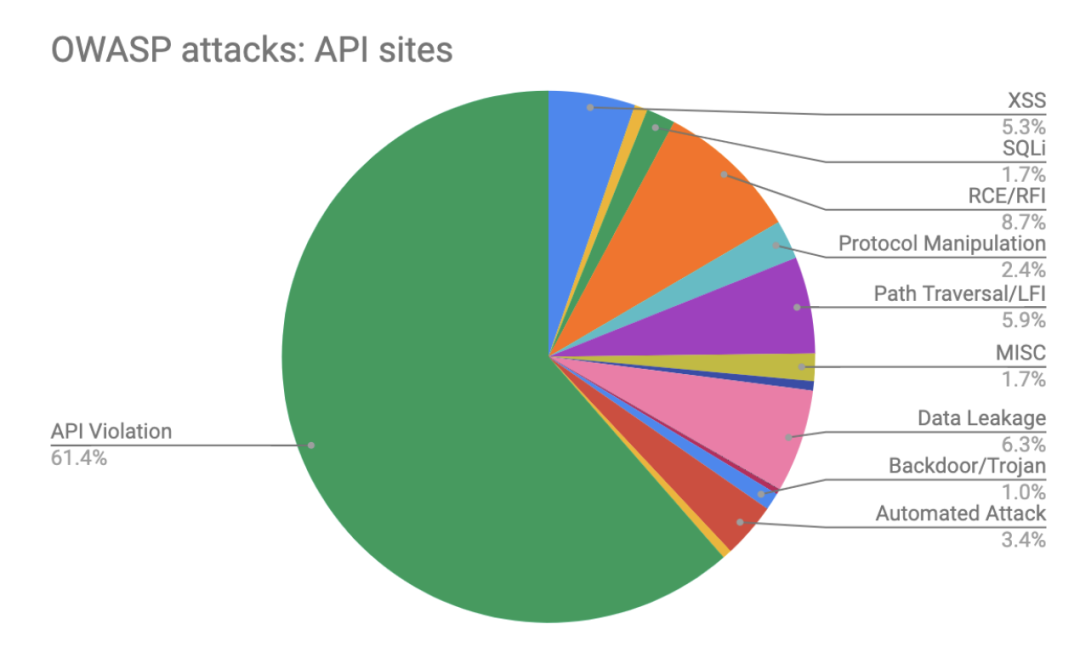

火傘云為大家分享金融服務行業最容易被使用的攻擊類型:

01API安全

金融行業通常利用API來連接應用程序和系統,并在手機上啟用銀行小部件和其他數字服務等功能。盡管API讓客戶和開發人員的工作變得更加輕松,但它們也帶來了全新的威脅。由于API被設計為易于調取和訪問,因此本質上是開放且易用的,這使得API成為攻擊者訪問后端數據庫的機會。

根據我們的跟蹤的一個比較常見的與API相關的安全威脅是API違規,即與API預期定義不符的調用。我們通過客戶提供API定義,或者通過觀察API流量并隨著時間的推移了解定義來確定API定義。因此我們可以檢測不符合預期定義的API調用,并將其定義為攻擊。

對API站點的大多數攻擊都是API違規,例如可疑調用、不正確的數據類型等。

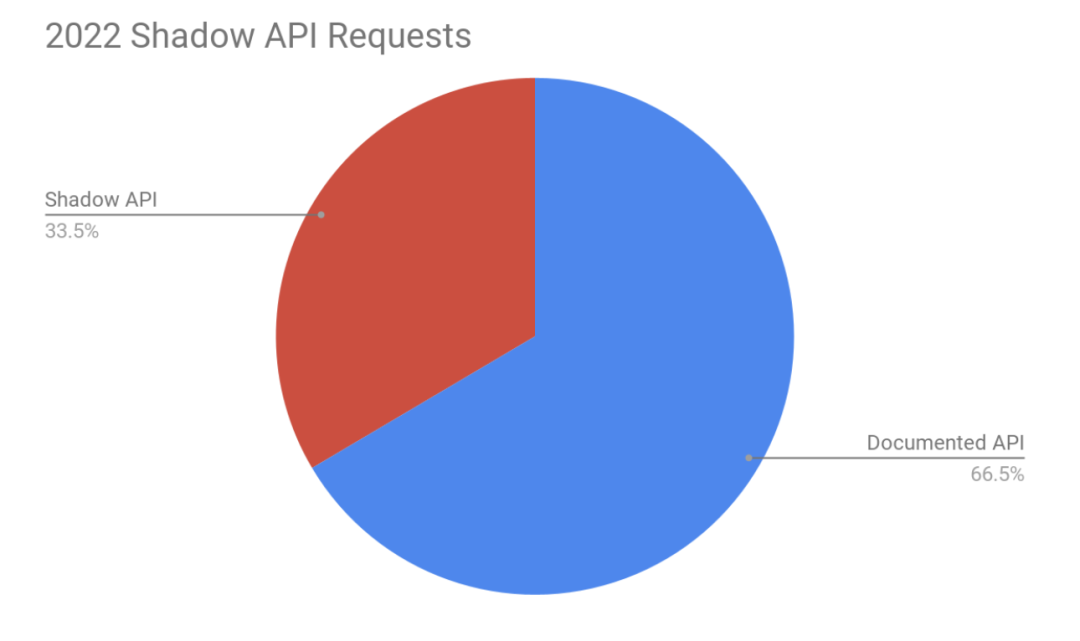

影子API是未記錄且不由正常IT管理和安全流程維護的API。當API被棄用但未刪除時,它們可能會成為影子API。此外,這也可能是由于開發人員在沒有文檔或清單的情況下發布API,或開發人員無意中對現有隱藏API進行更改而導致其暴露的結果。

如果不維護影子API,就會帶來巨大的安全風險,并為攻擊者提供訪問網絡其余部分的媒介。2022年金融服務行業的所有API會話中有30%連接到影子API,這一比例高于2021年的2%。隨著越來越多的API投入使用,忘記API或讓它變成影子API的風險也會增加。

02DDoS攻擊

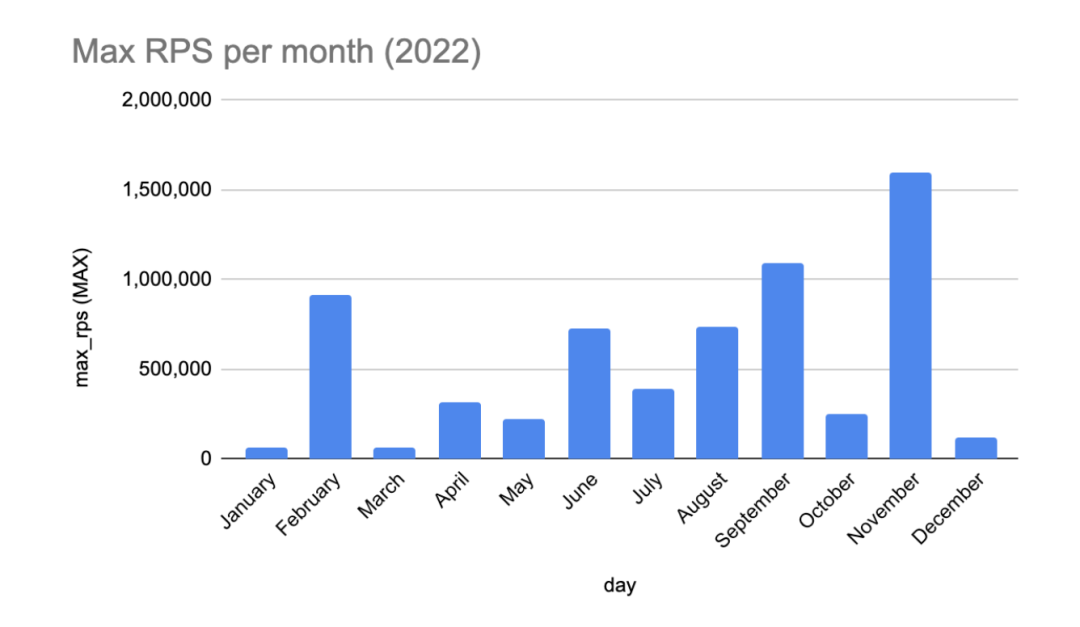

除了拒絕服務之外,攻擊者還可以使用DDoS來分散其他更具侵入性的攻擊方法的注意力,或破壞安全更新。DDoS還可用于對金融機構進行勒索和勒索,以向攻擊者支付費用以恢復功能。如果攻擊者能夠破壞大型金融機構的功能并影響其為客戶提供服務的能力,他們可能愿意支付大量資金來恢復服務。

2022年金融行業的DDoS攻擊呈上升趨勢,2023年從目前趨勢來看可能還會增加。總體而言,2022年針對金融服務的DDoS攻擊量比2021年增長了121%。平均而言,2022年針對金融服務的DDoS攻擊持續時間約為7.5分鐘,但我們監測到的單次最長攻擊時間接近12.5小時。

由于金融服務被認為是重要的民用基礎設施,其運營的任何中斷都可能產生嚴重影響。例如,在俄烏戰爭沖突爆發之初,烏克蘭銀行遭受了DDoS攻擊,極大地影響了該國開展關鍵服務的能力。

03惡意機器人威脅

惡意機器人對金融服務業構成了另一個巨大威脅,金融網站27%的流量來自惡意機器人,并且通過多種自動化方法來進行惡意活動。賬戶接管(ATO)攻擊(即機器人試圖通過暴力或使用被盜憑證來訪問用戶賬戶)在金融服務行業很常見。

其他與機器人相關的攻擊包括信用卡欺詐、數據抓取或針對API級別的金融網站。尤其是帳戶接管攻擊對該行業來說是一個巨大的威脅。攻擊者嘗試通過多種方法登錄現有帳戶,并訪問該帳戶包含的數據。大多數ATO攻擊都是通過預先識別的機器人簽名或幾種不同類型的暴力嘗試來識別的。同時金融網站在ATO攻擊中所占比例最高,達到38%。

結論

結論

金融服務行業的特點天生就決定了它對攻擊者來說是一個誘人的目標,但我們可以采取措施讓攻擊者更難得逞。我們需要專業的公司比如火傘云等制定網絡安全計劃并及時了解最新的安全更新,投資DDoS防護以確保持續可用性,并確保API得到正確維護。

-

互聯網

+關注

關注

54文章

11186瀏覽量

103869 -

API

+關注

關注

2文章

1511瀏覽量

62397 -

網絡

+關注

關注

14文章

7600瀏覽量

89251

發布評論請先 登錄

相關推薦

云互聯網是什么意思

廣電計量亮相工業互聯網行業高質量發展論壇

燒結銀在衛星互聯網中的四大應用

工業物聯網網關的應用場景有哪些

探討IP查詢技術在金融行業的深度應用

智慧物聯網網關是什么

ESP8266無法連接到互聯網是怎么回事?

esp8266已連接到Wifi但無法連接到互聯網,為什么?

工業互聯網關鍵技術的三大功能要素

工業互聯網平臺中什么是關鍵

工業互聯網網關有什么功能

什么是衛星互聯網?衛星互聯網的組成

浪潮云洲成功入選2023年工業互聯網試點示范名單

為什么互聯網網絡攻擊總是在瞄準金融行業

為什么互聯網網絡攻擊總是在瞄準金融行業

評論