在最新的ntopng版本中,為了幫助理解網(wǎng)絡(luò)和安全問題,警報已經(jīng)大大豐富了元數(shù)據(jù)。在這篇文章中,我們重點討論用于豐富流量警報和標記主機的"攻擊者 "和 "受害者 "元數(shù)據(jù)。具體來說,當一個流量的客戶端或服務(wù)器很可能是一個或多個安全問題的始作俑者時,它就被標記為 "攻擊者"。同樣地,當客戶端或服務(wù)器被認為受到攻擊時,它被標記為 "受害者"。對于非安全導(dǎo)向的用例(如嚴重的丟包),受影響/引起該問題的主機仍然以高分值突出顯示,但它們不會被標記為攻擊者/受害者,因為這些詞只用于安全領(lǐng)域。

例如:

在對可疑的DGA域名的DNS請求中,客戶端被認為是 "攻擊者",因為它是這種潛在的惡意請求的發(fā)起者。

當檢測到遠程代碼執(zhí)行(RCE)、跨站腳本(XSS)和SQL注入嘗試時,客戶端是 "攻擊者",而服務(wù)器是 "受害者",因為它正被試圖利用其漏洞的客戶端探測/攻擊。

當通過HTTP下載一個二進制/.exe應(yīng)用程序,假裝它是一個無害的文件,如PNG圖像,客戶端被認為受到了危害,而服務(wù)器被認為是惡意的,因為它的來源是可疑的文件,所以兩者都被標為 "攻擊者"。

一個DNS數(shù)據(jù)滲透警報的客戶端和服務(wù)器都被標記為 "攻擊者",因為進行數(shù)據(jù)滲透需要客戶端和服務(wù)器都在運行滲透軟件,如iodine。

本文實例

在這篇文章的提醒中,我們分析了Hancitor感染(由Malware-Traffic-Analysis提供的pcap),以證明ntopng及其新的 "攻擊者 "和 "受害者 "元數(shù)據(jù)在檢測此類安全問題方面的有效性。

Hancitor感染基本上是一個多階段的事件鏈,導(dǎo)致目標主機下載惡意軟件文件,實際上將其變成了威脅者手中的惡意主機。

讓我們看看當我們使用ntpng分析帶有Hancitor感染的pcap時會發(fā)生什么。你可以以下列方式啟動ntopng:

ntopng -i 2021-06-01-Hancitor-with-Cobalt-Stike-and-netping-tool.pcap -m "10.0.0.0/8"

警報分析

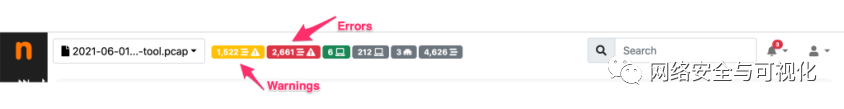

首先,從標題欄可以很清楚地看到有一些可疑的事情發(fā)生,因為有成千上萬的流量有錯誤和警告。請注意,被警告的流量的數(shù)量可以根據(jù)你的配置而變化(見左邊的側(cè)欄菜單 "設(shè)置"->"用戶腳本")。

點擊紅色的 "錯誤 "標記將我們帶到流量頁面,按照有錯誤的流量進行過濾。通過打開 "狀態(tài) "下拉菜單,很明顯有一些可疑的活動,如幾個可疑的DGA域名請求和2000多個可疑的文件傳輸。

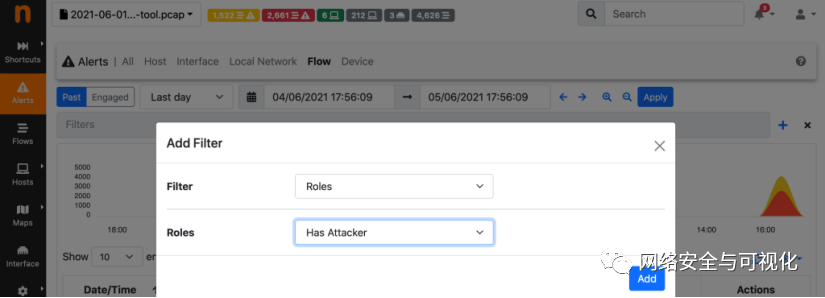

但是,這個頁面不足以了解是否有攻擊正在進行,以及誰是麻煩的來源。當訪問流警報頁面時,這一點變得更加明顯。在瀏覽警報之前,我們可以設(shè)置一個過濾器,只看到有 "攻擊者 "的安全相關(guān)警報。

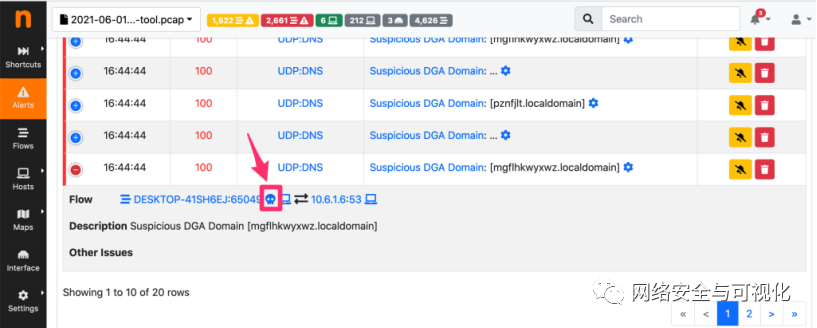

有了這個過濾器,ntopng只顯示它檢測到的攻擊者的警報。事實上,可疑的DGA域警報開始跳出。“骷髏頭”符號有助于識別 "攻擊者",在這種情況下,就是被Hancitor感染的Windows客戶端主機。

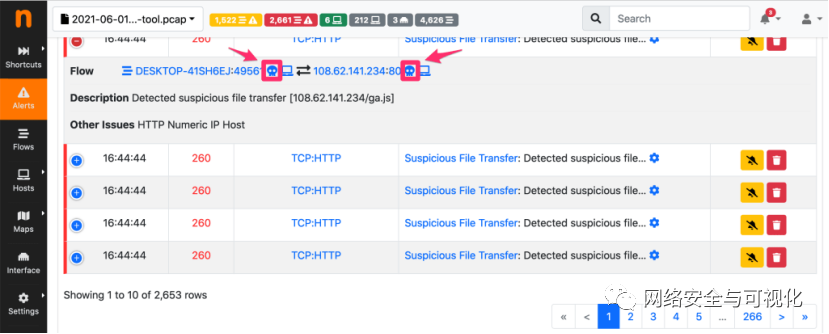

如果我們繼續(xù)用攻擊者瀏覽警報,我們也會看到成千上萬的可疑文件傳輸警報。對于這種警報,會顯示兩個骷髏頭。事實上,不僅將被攻擊的Windows主機標記為 "攻擊者",而且也會將分發(fā)惡意文件的服務(wù)器標記為 "攻擊者 "。

如何驗證?

但為什么看似無害的文件ga.js的文件傳輸被認為是可疑的?因為在實踐中,這些都不是Javascript文件! 有時,它們只是空文件,有些時候它們是內(nèi)容不明的二進制文件。只需使用Wireshark提取這些ga.js文件就可以驗證這一點,并證明了ntopng在檢測網(wǎng)絡(luò)中發(fā)生的這些可疑傳輸方面的有效性。僅僅通過瀏覽這些警報就可以發(fā)現(xiàn)其他可疑的文件。這些是下載Ficker Stealer和Cobal Strike的請求。

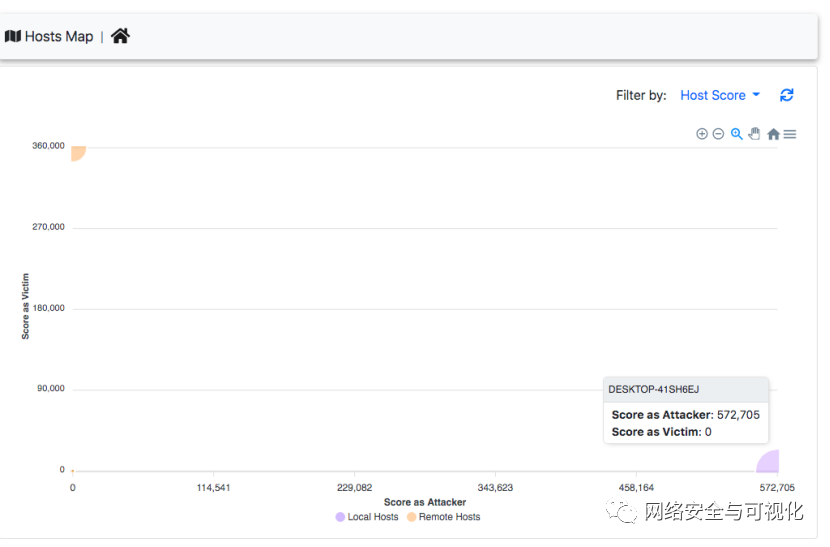

你可以在 "主機地圖 "中識別攻擊者/受害者(左邊欄菜單 "地圖"->"主機")。

因為它們是X/Y軸上的兩個異常值。點擊氣泡,你可以立即跳到主機頁面,看看會發(fā)生什么,這在本文中已經(jīng)討論過。

增值功能

最后,值得一提的是,"攻擊者 "和 "受害者 "元數(shù)據(jù)也可用于主機警報,以發(fā)現(xiàn)從事可疑活動的主機,如SYN掃描,或大量DNS或ICMP流量。除了如上所示的實時使用得分外,你還可以長期監(jiān)測得分,以檢測它何時偏離其預(yù)期行為。這是檢測 "軟 "行為變化的必要條件,這些變化不會被上述評分技術(shù)檢測到,而是用于發(fā)現(xiàn)具有更多攻擊性行為的攻擊者。

ntop產(chǎn)品介紹

虹科提供網(wǎng)絡(luò)流量監(jiān)控與分析的軟件解決方案-ntop。該方案可在物理,虛擬,容器等多種環(huán)境下部署,部署簡單且無需任何專業(yè)硬件即可實現(xiàn)高速流量分析。解決方案由多個組件構(gòu)成,每個組件即可單獨使用,與第三方工具集成,也可以靈活組合形成不同解決方案。包含的組件如下:

PF_RING:一種新型的網(wǎng)絡(luò)套接字,可顯著提高數(shù)據(jù)包捕獲速度,DPDK替代方案。

nProbe:網(wǎng)絡(luò)探針,可用于處理NetFlow/sFlow流數(shù)據(jù)或者原始流量。

n2disk:用于高速連續(xù)流量存儲處理和回放。

ntopng:基于Web的網(wǎng)絡(luò)流量監(jiān)控分析工具,用于實時監(jiān)控和回溯分析。

虹科是在各細分專業(yè)技術(shù)領(lǐng)域內(nèi)的資源整合及技術(shù)服務(wù)落地供應(yīng)商。虹科網(wǎng)絡(luò)可視化與安全事業(yè)部,憑借深厚的行業(yè)經(jīng)驗和技術(shù)積累,近幾年來與世界行業(yè)內(nèi)頂級供應(yīng)商Morphisec,Apposite,LiveAction,Profitap,Cubro,Elproma等建立了緊密的合作關(guān)系。我們的解決方案包括網(wǎng)絡(luò)流量監(jiān)控,網(wǎng)絡(luò)流量采集和優(yōu)化,端到端網(wǎng)絡(luò)性能可視化,網(wǎng)絡(luò)仿真,網(wǎng)絡(luò)終端安全(動態(tài)防御),物聯(lián)網(wǎng)設(shè)備漏洞掃描,安全網(wǎng)絡(luò)時間同步等解決方案。虹科的工程師積極參與國內(nèi)外專業(yè)協(xié)會和聯(lián)盟的活動,重視技術(shù)培訓(xùn)和積累。

此外,我們積極參與工業(yè)互聯(lián)網(wǎng)產(chǎn)業(yè)聯(lián)盟、中國通信企業(yè)協(xié)會等行業(yè)協(xié)會的工作,為推廣先進技術(shù)的普及做出了重要貢獻。我們在不斷創(chuàng)新和實踐中總結(jié)可持續(xù)和可信賴的方案,堅持與客戶一起思考,從工程師角度發(fā)現(xiàn)問題,解決問題,為客戶提供完美的解決方案。

-

檢測

+關(guān)注

關(guān)注

5文章

4512瀏覽量

91746

發(fā)布評論請先 登錄

相關(guān)推薦

網(wǎng)絡(luò)攻擊中常見的掩蓋真實IP的攻擊方式

DDoS是什么?遇到后有哪些解決方法?

IP定位技術(shù)追蹤網(wǎng)絡(luò)攻擊源的方法

IP 地址欺騙:原理、類型與防范措施

如何進行IP檢測

淺談PUF技術(shù)如何保護知識產(chǎn)權(quán)

如何保護SCADA免受網(wǎng)絡(luò)攻擊

微軟Windows快捷助手被黑客濫用,遠程管理軟件或成攻擊突破口

GitHub存在高危漏洞,黑客可利用進行惡意軟件分發(fā)

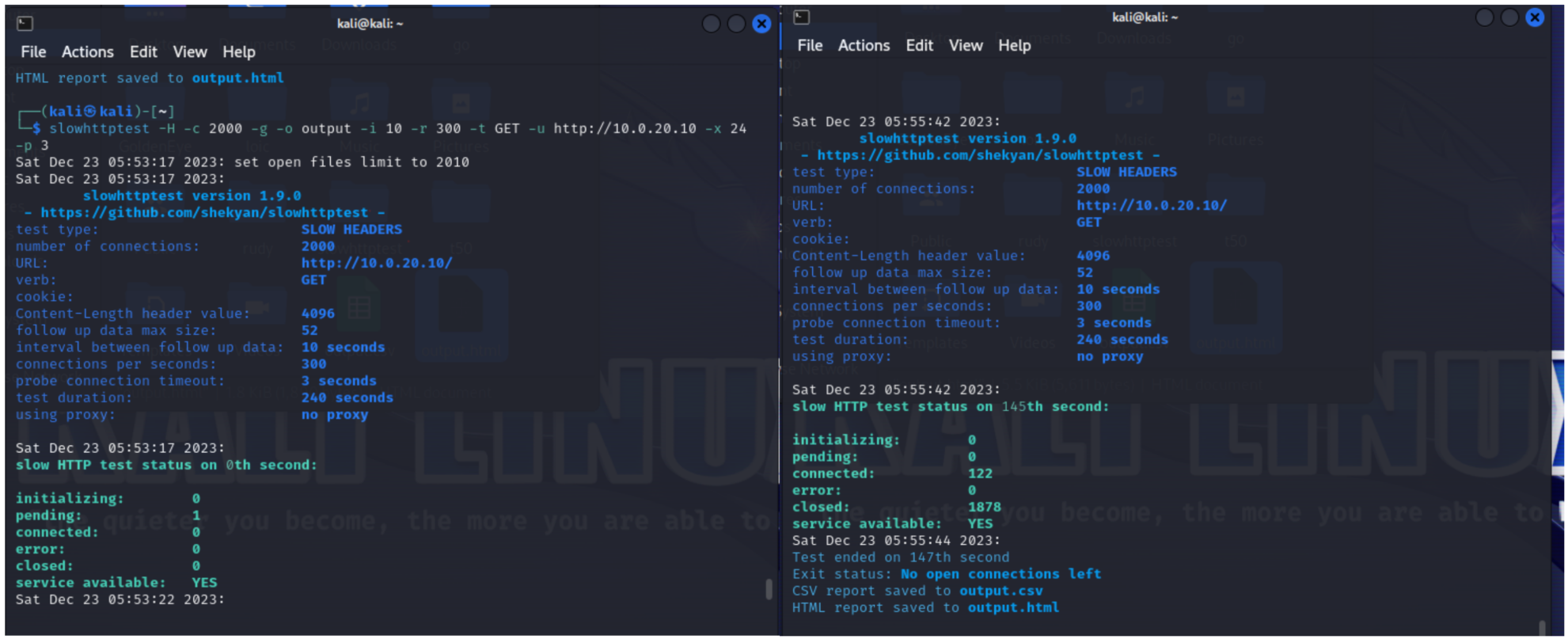

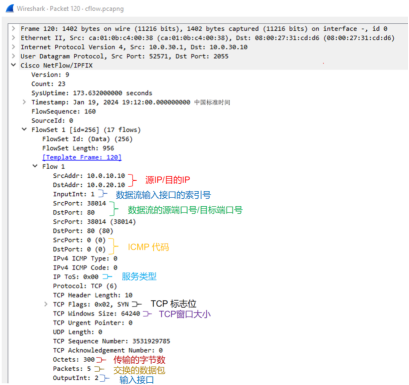

【虹科干貨】長文預(yù)警!使用ntopng和NetFlow/IPFIX檢測Dos攻擊(下)

虹科干貨 | 長文預(yù)警!使用ntopng和NetFlow/IPFIX檢測Dos攻擊(上)

蘋果Mac設(shè)備易成為企業(yè)環(huán)境黑客攻擊目標

蘋果警告iPhone用戶可能成為間諜軟件攻擊目標

使用ntopng和NetFlow/IPFIX檢測Dos攻擊(下)

使用ntopng和NetFlow/IPFIX檢測Dos攻擊(上)

【虹科技術(shù)分享】ntopng是如何進行攻擊者和受害者檢測

【虹科技術(shù)分享】ntopng是如何進行攻擊者和受害者檢測

評論