xss發(fā)生原理

xss就是跨站腳本攻擊,造成這種漏洞存在的根本原因是開(kāi)發(fā)者的安全意識(shí)不夠而留下的漏洞,使得用戶可以直接在頁(yè)面提交代碼,并且執(zhí)行,從而獲取到用戶權(quán)限,cookie等危害,xss攻擊一般危害的是網(wǎng)站的用戶,而不是網(wǎng)站,xss的危害性在所有web漏洞威脅性排名第二,僅次于sql注入,68%的網(wǎng)站可能存在xss攻擊。

xss威力有多大?

1、利用iframe、frame欺騙用戶進(jìn)行操作,甚至能導(dǎo)致網(wǎng)銀被盜。

2、訪問(wèn)頁(yè)面大的xss漏洞,可以用特殊的代碼,讓用戶幫助你ddos攻擊其他網(wǎng)站。

3、盜取cookie,從而登錄其他用戶賬號(hào),導(dǎo)致賬號(hào)泄露。

XSS攻擊的類(lèi)型

從攻擊代碼的工作方式可以分為三個(gè)類(lèi)型:

(1)持久型跨站:最直接的危害類(lèi)型,跨站代碼存儲(chǔ)在服務(wù)器(數(shù)據(jù)庫(kù))。

(2)非持久型跨站:反射型跨站腳本漏洞,最普遍的類(lèi)型。用戶訪問(wèn)服務(wù)器-跨站鏈接-返回跨站代碼。

(3)DOM跨站(DOM XSS):DOM(document object model文檔對(duì)象模型),客戶端腳本處理邏輯導(dǎo)致的安全問(wèn)題。

整合自:小風(fēng)教程網(wǎng)、百度百科

編輯:jq

-

XSS

+關(guān)注

關(guān)注

0文章

24瀏覽量

2395

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

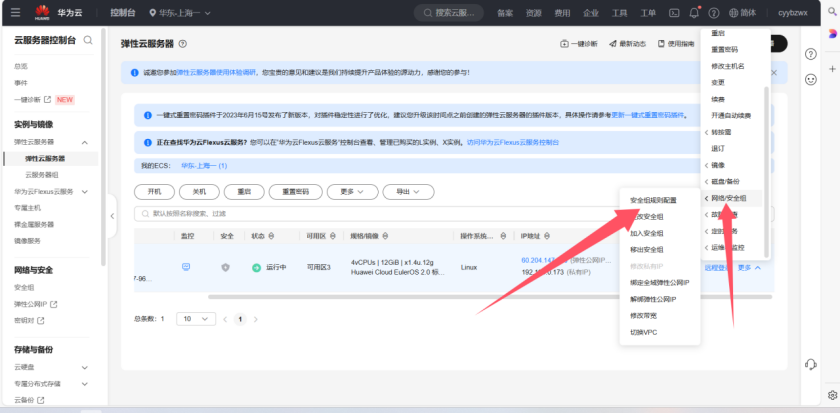

云服務(wù)器 Flexus X 實(shí)例,Docker 集成搭建 DVWA 靶場(chǎng)

網(wǎng)絡(luò)攻擊中常見(jiàn)的掩蓋真實(shí)IP的攻擊方式

DDoS服務(wù)器攻擊是怎么回事?

漏洞掃描一般采用的技術(shù)是什么

Steam一夜遭28萬(wàn)次攻擊,該如何做好防護(hù)措施?

IP 地址在XSS中的利用與防范

恒訊科技分析:高防ip攻擊超過(guò)了防御峰值怎么辦?

DDoS有哪些攻擊手段?

高防CDN是如何應(yīng)對(duì)DDoS和CC攻擊的

信號(hào)發(fā)生器頻率怎么調(diào)

GitLab修復(fù)多重安全隱患,呼吁用戶升級(jí)至最新版

信號(hào)發(fā)生器的作用、類(lèi)型及應(yīng)用

常見(jiàn)網(wǎng)絡(luò)攻擊與防御方法

隨機(jī)通信下多智能體系統(tǒng)的干擾攻擊影響研究

XSS發(fā)生原理及XSS攻擊的類(lèi)型

XSS發(fā)生原理及XSS攻擊的類(lèi)型

評(píng)論